Blp系统,计算机系统安全性的基石

时间:2024-11-04 来源:网络 人气:

BLP机密性模型:计算机系统安全性的基石

1. 背景概述

2. 模型原理

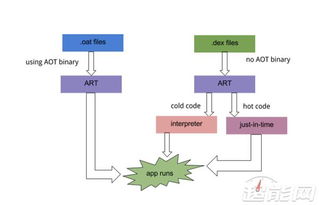

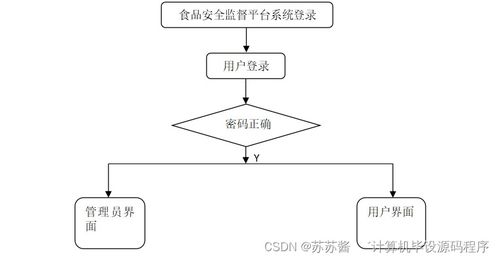

BLP模型的核心思想是将信息安全分为多个级别,每个级别都有唯一的标识符。模型基于自主访问控制和强制访问控制两种方式实现,处理基于此之上的权利继承转让等等关系,为大型系统的访问控制提供一个安全保证。

自主访问控制:主体(如用户、进程)根据其安全级别和权限,自主地访问客体(如文件、数据)。

强制访问控制:系统根据客体的安全级别和主体的安全级别,强制地控制主体对客体的访问。

BLP模型的基本原理是“下读上写”,即主体可以读取安全级别比自己低或相等的客体,可以写入安全级别比自己高或相等的客体。这确保了高级别用户不能读取低级别用户的数据,从而保护了数据的机密性。

3. 主要特性

BLP模型具有以下主要特性:

- 简单安全特性:主体只能读取与自己级别相当或更低级别的客体。

- 特性:主体只能向比自己级别更高的客体写入数据。

- 安全性:BLP模型通过严格的访问控制规则,确保了系统中的数据不会因访问权限的过度转让而产生泄露。

4. 优势和局限性

BLP模型的优势:

- 安全性:BLP模型能够有效地保护系统中的机密数据,防止非授权信息的扩散。

- 实用性:BLP模型适用于多种类型的计算机系统,如操作系统、数据库、网络等。

- 可扩展性:BLP模型可以根据实际需求进行扩展,以适应不同级别的安全需求。

BLP模型的局限性:

- 性能开销:BLP模型在实现过程中可能会产生一定的性能开销,尤其是在处理大量数据时。

- 灵活性不足:BLP模型在处理一些特殊场景时,如数据共享、跨域访问等,可能存在一定的局限性。

5. 困难和挑战

在实际应用BLP模型时,可能会面临以下困难和挑战:

- 安全规则的确定:如何根据实际需求确定系统中的安全规则,是一个具有挑战性的问题。

- 安全级别的划分:如何合理地划分安全级别,以确保系统的安全性。

- 系统兼容性:如何确保BLP模型与现有系统的兼容性。

6. 应用场景

BLP模型适用于以下场景:

- 军事领域:保护军事机密信息,防止信息泄露。

- 政府领域:保护政府机密信息,确保国家信息安全。

- 金融领域:保护金融数据,防止金融诈骗。

- 企业领域:保护企业机密信息,提高企业竞争力。

7. 应用案例

- 美国国防部:BLP模型被广泛应用于美国国防部的计算机系统中,以保护军事机密信息。

- 中国人民银行:BLP模型被应用于中国人民银行的金库管理系统,以保护金融数据。

- 华为公司:BLP模型被应用于华为公司的内部办公系统,以保护企业机密信息。

总之,BLP机密性模型作为一种经典的计算机系统安全模型,在保护信息安全方面发挥着重要作用。随着信息技术的不断发展,BLP模型将继续为计算机系统的安全性提供坚实的理论基础。

作者 小编

相关推荐

教程资讯

教程资讯排行