apt防御系统,构建高效APT防御系统,筑牢网络安全防线

时间:2024-10-28 来源:网络 人气:

构建高效APT防御系统,筑牢网络安全防线

随着数字化时代的到来,网络安全问题日益凸显。高级持续性威胁(APT)攻击以其隐蔽性强、攻击规模大、持续时间长等特点,成为网络安全领域的一大挑战。为了有效应对APT攻击,构建高效的APT防御系统至关重要。本文将详细介绍APT防御系统的构建方法,帮助企业和个人筑牢网络安全防线。

APT攻击,即高级持续性威胁攻击,是指攻击者利用高超技术和充足资源,针对特定目标进行长期、隐蔽的网络攻击。APT攻击的主要特点包括:

高级性:攻击手段复杂多样,利用已知和未知漏洞。

持续性:攻击周期长,可持续数月或数年。

隐蔽性:利用多种手段隐藏攻击行为。

威胁性:对信息系统构成严重威胁。

APT攻击的生命周期一般包括以下几个阶段:

情报收集:通过社会工程学、网络扫描等方式收集目标信息。

入侵渗透:利用漏洞进入目标网络。

潜伏控制:在目标网络中建立长期控制通道。

数据窃取:窃取敏感信息。

持续监控:为下一次攻击做准备。

APT攻击的手段多种多样,以下列举几种常见的攻击手段:

社会工程学:利用人性弱点诱导信息泄露。

钓鱼邮件:伪装合法邮件诱导恶意操作。

漏洞利用:利用系统漏洞执行恶意代码。

后门攻击:植入后门程序重新进入系统。

恶意软件:制作并传播病毒、蠕虫等。

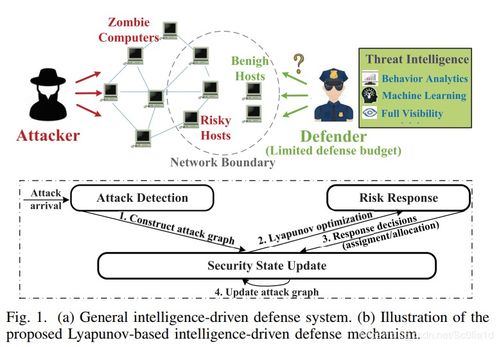

为了有效应对APT攻击,以下列举几种APT防御系统的构建方法:

构建多层防御体系:包括防火墙、入侵检测系统、入侵防御系统等,形成全方位的安全防护。

采用先进的安全技术:利用大数据分析、人工智能等技术,提升防御能力。

定期进行安全审计:检查系统安全状况,发现并修复漏洞。

漏洞扫描:自动发现网站或服务器的安全风险。

安全意识培训:提高员工的安全意识,减少人为因素导致的安全事故。

应急响应计划:制定应急预案,确保在发生安全事件时能够迅速响应。

以下列举一个APT防御系统的实践案例:

某企业为了应对APT攻击,采取了以下措施:

建立多层防御体系,包括防火墙、入侵检测系统、入侵防御系统等。

采用大数据分析技术,实时监控网络流量,发现异常行为。

定期进行安全审计,发现并修复漏洞。

对员工进行安全意识培训,提高安全防范意识。

制定应急预案,确保在发生安全事件时能够迅速响应。

通过以上措施,该企业成功抵御了多次APT攻击,保障了企业信息系统的安全稳定运行。

APT攻击对网络安全构成了严重威胁,构建高效的APT防御系统至关重要。通过采用多层防御体系、先进的安全技术、定期安全审计、安全意识培训等措施,企业和个人可以筑牢网络安全防线,有效应对APT攻击。让我们共同努力,为构建安全、稳定的网络环境贡献力量。

相关推荐

教程资讯

教程资讯排行