rbac权限管理系统设计,构建安全、高效的企业级应用

时间:2024-09-19 来源:网络 人气:

RBAC权限管理系统设计:构建安全、高效的企业级应用

随着信息技术的飞速发展,企业对信息系统的依赖程度越来越高。如何确保信息系统的安全性,防止未授权访问和数据泄露,成为企业关注的焦点。RBAC(Role-Based Access Corol,基于角色的访问控制)权限管理系统作为一种有效的安全控制机制,被广泛应用于各类企业级应用中。本文将详细介绍RBAC权限管理系统的设计要点,以帮助企业构建安全、高效的应用。

一、RBAC权限管理系统的基本概念

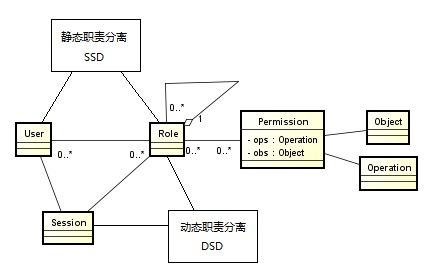

RBAC权限管理系统是一种基于角色的访问控制机制,它将用户、角色和权限进行关联,通过角色来控制用户对资源的访问。在RBAC模型中,用户通过扮演不同的角色,获得相应的权限,从而实现对资源的访问控制。

二、RBAC权限管理系统的设计原则

1. 最小权限原则:用户只能访问其角色所赋予的权限范围内的资源,不能访问其他角色的权限资源。

2. 最小化设计原则:系统设计应尽量简洁,避免冗余和复杂的逻辑,以提高系统的可维护性和可扩展性。

3. 模块化设计原则:系统应采用模块化设计,将不同的功能模块进行分离,便于管理和维护。

4. 安全性原则:系统应具备完善的安全机制,防止未授权访问和数据泄露。

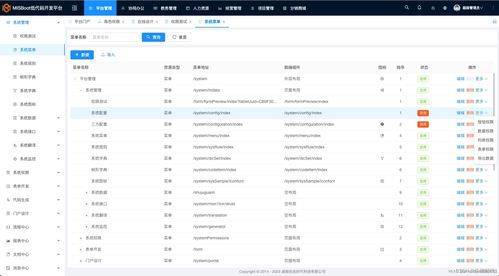

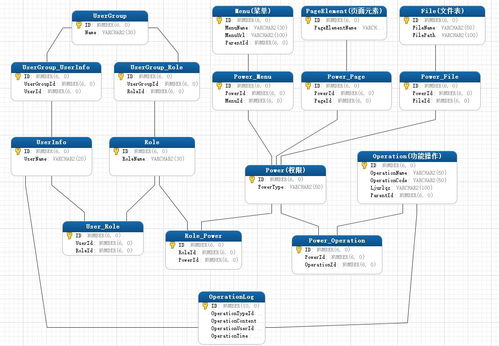

三、RBAC权限管理系统的设计要素

1. 用户(User):系统中的用户实体,包括用户的基本信息、登录信息等。

2. 角色(Role):一组权限的集合,用于描述用户在系统中的职责和权限范围。

3. 权限(Permissio):对系统资源的访问权限,包括读、写、执行等。

4. 资源(Resource):系统中的各种资源,如数据库、文件、应用程序等。

5. 组织结构(Orgaizaio):企业内部的组织架构,用于定义用户和角色的层级关系。

四、RBAC权限管理系统的设计流程

1. 需求分析:了解企业对权限管理系统的需求,包括安全要求、功能需求、性能需求等。

2. 系统设计:根据需求分析结果,设计系统的架构、模块、数据库等。

3. 角色定义:根据企业组织结构和业务需求,定义不同的角色。

4. 权限分配:为每个角色分配相应的权限,确保角色权限的合理性和安全性。

5. 用户与角色关联:将用户与角色进行关联,实现用户通过角色访问权限。

6. 系统测试:对系统进行功能测试、性能测试和安全测试,确保系统稳定可靠。

五、RBAC权限管理系统的关键技术

1. 权限控制策略:采用基于角色的访问控制策略,实现用户对资源的访问控制。

2. 权限继承:支持角色之间的权限继承,简化权限管理。

3. 权限审计:记录用户对资源的访问行为,便于追踪和审计。

4. 动态权限调整:支持根据业务需求动态调整用户和角色的权限。

六、总结

RBAC权限管理系统是企业级应用中不可或缺的安全控制机制。通过合理设计RBAC权限管理系统,可以有效提高企业的信息安全水平,降低安全风险。本文从基本概念、设计原则、设计要素、设计流程和关键技术等方面对RBAC权限管理系统进行了详细阐述,旨在为企业构建安全、高效的应用提供参考。

相关推荐

教程资讯

教程资讯排行