用户权限管理系统设计,构建安全、高效的信息访问控制体系

时间:2024-09-30 来源:网络 人气:

用户权限管理系统设计:构建安全、高效的信息访问控制体系

随着信息技术的飞速发展,企业对数据安全的需求日益增长。用户权限管理系统作为保障信息安全的重要手段,其设计的重要性不言而喻。本文将详细探讨用户权限管理系统的设计原则、架构以及实现方法,旨在为企业和开发者提供一套安全、高效的信息访问控制体系。

一、设计原则

1. 安全性原则

用户权限管理系统首先要确保系统的安全性,防止未经授权的访问和数据泄露。在设计过程中,应采用加密算法、访问控制、审计日志等安全措施,确保系统稳定运行。

2. 可扩展性原则

随着企业规模的扩大和业务需求的增加,用户权限管理系统需要具备良好的可扩展性。系统设计应考虑未来可能的扩展需求,如增加新的角色、权限、资源等。

3. 易用性原则

用户权限管理系统应具备良好的用户体验,降低管理员和用户的使用门槛。界面设计简洁明了,操作流程简单易懂,提高工作效率。

4. 可维护性原则

系统设计应考虑维护的便捷性,便于管理员进行日常管理和故障排查。同时,应提供完善的文档和培训资料,帮助用户快速上手。

二、系统架构

1. 用户模块

用户模块负责管理用户信息,包括用户注册、登录、密码修改、权限分配等。系统应支持多种身份验证方式,如账号密码、手机验证码、第三方登录等。

2. 角色模块

角色模块负责管理角色信息,包括角色创建、修改、删除等。系统应支持角色继承,方便管理员进行权限分配。

3. 权限模块

权限模块负责管理权限信息,包括权限创建、修改、删除等。系统应支持权限继承,方便管理员进行权限分配。

4. 资源模块

资源模块负责管理资源信息,包括资源创建、修改、删除等。系统应支持资源分类,方便管理员进行权限分配。

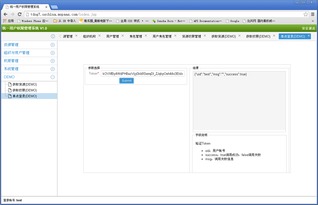

5. 访问控制模块

访问控制模块负责根据用户角色和权限,对用户访问资源进行控制。系统应支持多种访问控制策略,如白名单、黑名单、IP限制等。

6. 审计模块

审计模块负责记录用户操作日志,包括登录、修改权限、访问资源等。系统应支持日志查询、导出等功能,便于管理员进行安全审计。

三、实现方法

1. 技术选型

用户权限管理系统可采用多种技术实现,如Java、Python、PHP等。本文以Java为例,介绍系统实现方法。

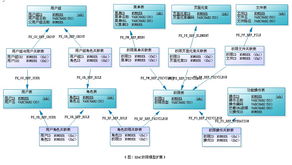

2. 数据库设计

数据库设计是用户权限管理系统的基础。系统应采用关系型数据库,如MySQL、Oracle等。数据库表设计应遵循规范化原则,确保数据一致性。

3. 系统开发

系统开发采用分层架构,包括表现层、业务逻辑层、数据访问层。各层之间采用接口隔离,降低耦合度。

4. 安全设计

系统应采用多种安全措施,如HTTPS、SSL、加密算法等,确保数据传输安全。同时,对敏感操作进行审计,防止数据泄露。

用户权限管理系统是保障信息安全的重要手段。本文从设计原则、系统架构、实现方法等方面对用户权限管理系统进行了详细阐述。通过合理设计,用户权限管理系统可以为企业提供安全、高效的信息访问控制体系,助力企业信息化建设。

相关推荐

教程资讯

教程资讯排行